シャドーITはなぜ起きる?7つの発生原因と対策|情報漏洩を防ぐ組織ガバナンス

従業員はなぜ無断でツールを使ってしまうのか?シャドーITが発生する根本的な原因と、情報漏洩リスクを防ぐ7つの対策をDX担当者向けに徹底解説。公式ツールの利便性向上や承認プロセスの見直しなど、ガバナンスと業務効率を両立させる実践的なノウハウをお届けします。

シャドーITが起きる根本原因は、悪意ではなく「公式ツールの使い勝手の悪さ」と「承認プロセスの複雑さ」です。リモートワークの普及で管理者の目が届きにくくなった結果、業務効率を急ぐ従業員が独断で非公式ツールを導入するケースが急増しています。トレンドマイクロが世界27か国・1万3,200人のテレワーカーを対象に行った調査では、業務用デバイスで使用許可のないアプリを使う割合は56%、企業データを認可のないアプリへアップロードした割合は66%に上りました(出典: トレンドマイクロ「Head in the Clouds」レポート)。

本記事では、シャドーITが社内で蔓延する根本的な発生原因7つと、情報漏洩を防ぐ実践的な対策を、IPA・総務省の公的資料と最新調査データを根拠に解説します。シャドーITの基本的な定義や具体的な事故事例、対策チェックリストについては、【中小企業】シャドーITとは?事故事例6選と対策チェックリスト5項目|情報漏洩を防ぐもあわせて参照してください。

使い勝手の悪い公式ツールと代替手段

シャドーITが起きる最大の原因は、会社が公式に提供しているITツールと、現場が求める業務スピードの間に生じるギャップです。なぜシャドーITが発生するのか背景を探ると、悪意からではなく「目の前の業務を早く終わらせたい」「顧客に迅速に対応したい」という業務効率化への強い使命感が見えてきます。

会社がセキュリティを重視するあまり、業務の遂行に必須な機能が公式ツールに欠けていることが、最も典型的な発生原因となります。たとえば、大容量ファイルの送信が必要な業務において、社内メールの添付容量制限が10MBなどに厳しく設定されている場合、担当者は無断で無料のクラウドストレージサービスを利用しがちです。

対策として、現場のニーズを適切に汲み取り、安全で効率的な代替手段を迅速に提供することが求められます。たとえば、リサーチや文書作成業務の効率化が課題であれば、個人アカウントでの無断利用を放置するのではなく、法人契約で安全な生成AIツールを公式に導入してください。生成AIを業務で使う際の情報漏洩リスクと優先すべき対策については、【2026年版】生成AIの情報漏洩リスクとは?サムスン3件流出に学ぶ5つの対策と実例で具体的な事例とともに整理しています。

複雑な承認プロセスとSaaS管理

新しいツールを導入する際の承認プロセスが複雑すぎることも、シャドーITを招く深刻な原因です。申請から承認までに数週間から数ヶ月かかるような環境では、ビジネスのスピードに追いつけません。

その結果、「とりあえず無料版で試してみよう」という軽い気持ちで非公式ツールが導入され、そのまま業務に定着してしまうケースが多発します。このようなプロセスの形骸化が、組織のガバナンスをすり抜けるシャドーITの温床となります。

対策としては、承認プロセスを簡素化し、現場が迅速に必要なツールを導入できる「ファストトラック制度」を設けることが有効です。セキュリティ要件を満たしたツールのホワイトリストを作成し、その範囲内であれば現場の裁量で導入できるようにします。さらに、組織全体で利用されているアプリを可視化するために、ジョーシス(Josys)やマネーフォワード AdminaのようなSaaS一元管理ツールを導入することも、煩雑な管理プロセスを効率化する具体的な解決策です。CASBやSaaS管理ツールの選び方はシャドーIT対策の6つのポイント|CASB・SaaS管理ツール徹底比較で機能比較とあわせて解説しています。

ガバナンスの欠如とガイドライン策定

組織全体に「ルールを守る」という企業文化が根付いていないことも、シャドーITを引き起こす重大な原因です。特に、経営層やマネジメント層自身がセキュリティルールを軽視している場合、現場の従業員にもその意識が伝染します。

「結果を出せばプロセスは問わない」という過度な成果主義が蔓延している組織では、従業員は手段を選ばず目標を達成しようとします。その過程で、非公式ツールの利用が黙認されるようになり、組織全体のガバナンスが崩壊していきます。

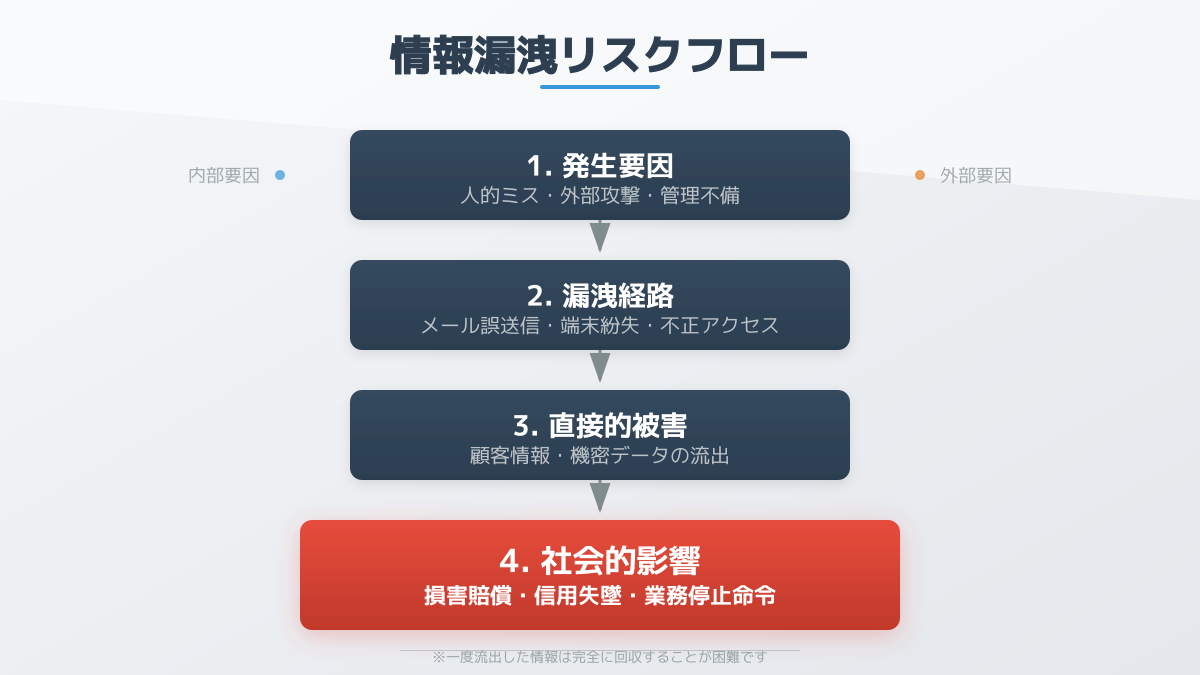

万が一、無許可のツール経由で顧客データが流出した場合、個人情報保護法違反による行政指導や、損害賠償請求といった深刻な法的リスクに直面します。経営層が率先してセキュリティの重要性を発信し、正しいITツールの利用を評価する企業文化を醸成することが対策の第一歩です。具体的には、国際標準であるISMS(情報セキュリティマネジメントシステム)の取得に向けた社内体制の整備や、明確なSaaS利用ガイドラインを策定して全社に周知するなど、トップダウンでの仕組み作りを実施してください。生成AI時代のガバナンス設計は【2026年版】AIガバナンスとは?生成AI導入の失敗を防ぐ企業向けガイドラインと6つの手順で経済産業省ガイドラインに基づく構築手順を整理しています。

SaaS利用ガイドラインの構成サンプル

現場にルールを定着させるためには、禁止事項だけでなく「どうすれば安全に使えるか」を示すガイドラインが必要です。以下の項目を参考に、自社のテンプレートを作成してください。

- 目的と適用範囲: ガイドラインの目的と、対象となる従業員・デバイスの定義

- 利用可能なツールの基準: セキュリティ要件(多要素認証の有無、データ暗号化など)

- 申請・承認プロセス: 新規ツールを利用する際の手続きフロー

- 禁止事項: 個人のクラウドストレージへの機密データ保存の禁止など

- インシデント発生時の対応: 情報漏洩が疑われる場合の緊急連絡網と初動対応

リモートワークの死角とゼロトラスト

リモートワークの普及により、上司やIT部門の目が届きにくい環境が常態化しました。オフィスであれば周囲の目で抑止されていた行動も、自宅では個人の裁量で非公式ツールに業務データを入力してしまうハードルが極めて低くなります。これが、リモートワーク下でシャドーITが蔓延する最大の原因です。

トレンドマイクロが世界27か国・1万3,200人のテレワーカーを対象に行った調査では、業務用デバイスで使用許可のないアプリを使う割合は56%、企業データを認可のないアプリへアップロードした割合は66%に達しています。BYOD(私物端末の業務利用)が一般化したことで、会社側がデータの流れを完全に把握することは困難になりました。総務省「テレワークセキュリティガイドライン 第5版」(令和3年5月/2024年度実態調査結果は2026年1月更新)でも、リモート環境での未承認ツール利用が情報漏洩の主要経路として明示されています。

この課題の対策として、ゼロトラストネットワークの概念を取り入れ、アクセス元の端末や場所に関わらず、常に認証と認可を行う仕組みを構築してください。具体的には、クラウドサービスの利用状況を監視・制御する CASB(Netskope や Zscaler など) の導入や、私用端末からのアクセスを安全に管理する MDM(Microsoft Intune や Jamf Pro など) の活用が推奨されます。CASBやMDMを活用した具体的な防御策については、シャドーITのリスクと情報漏洩事件を防ぐ対策ガイド|Claude安全導入手順で詳しく解説しています。技術的な監視とあわせて、リモート環境でも気軽に相談できるオンライン窓口を設置し、従業員の孤立を防ぐことも重要です。

リスク認識の甘さとセキュリティ教育

従業員のITリテラシー不足とセキュリティ意識の欠如も、シャドーITを助長する深刻な要因です。「業務を早く終わらせたい」「使い慣れた便利なツールを使いたい」という現場の純粋な動機が、非公式なツールの利用につながります。

IPA(情報処理推進機構)「情報セキュリティ10大脅威 2024」(組織編)では「不注意による情報漏えい等の被害」が第6位にランクインしました。なお、最新版の「情報セキュリティ10大脅威 2026」(2026年1月公表)では「AIの利用をめぐるサイバーリスク」が新たに上位入りし、生成AIの個人利用に伴うシャドーITも企業の重大な脅威として位置づけられています。個人の Google Drive のような無料のオンラインストレージや、個人向けの生成AIツールを利用する際、従業員は「このデータは機密性が低いから問題ない」と自己判断しがちです。こうしたリスク認識の甘さが、シャドーITを引き起こす原因の一つです。

対策として、単にツールの利用を禁止するのではなく、なぜそのツールが危険なのかを具体的な事例とともに伝える継続的な教育が不可欠です。全社的なeラーニングの定期実施や、情報漏洩を疑似体験する標的型攻撃メール訓練、また「情報セキュリティマネジメント試験」のシラバスを参考にした社内テストの導入など、実践的なセキュリティ教育プログラムを構築してください。

サポート不足とITSMツールの導入

IT部門への問い合わせハードルとサポート体制の不足が、シャドーITを招くケースも少なくありません。新しいツールの導入相談が心理的・物理的な壁となり、結果として現場が独断でツールを導入してしまいます。

現場のサポート満足度や承認プロセスにかかる日数は、シャドーITの発生原因を測るための重要なチェックポイントです。従業員は悪意を持ってルールを破っているのではなく、業務効率化を急ぐあまりにサポートを待てない状況にあるのです。

対策として、IT部門への相談窓口を Slack や Microsoft Teams などのビジネスチャットで一本化し、さらに Zendesk や Jira Service Management のようなITSM(ITサービスマネジメント)ツールを導入してください。これにより、社内からの問い合わせをチケットとして管理し、対応の抜け漏れを防ぎつつ迅速に回答できる体制を整えることができ、無断利用の抑制につながります。

手軽な個人向けSaaSと公式環境の整備

シャドーITが発生する背景として見落とされがちなのが、個人向けクラウドサービス(SaaS)の導入ハードルの低さです。現場の従業員が「少しでも業務を早く終わらせたい」という善意から、メールアドレス一つで即座に利用できる未承認のツールを勝手に使い始めてしまうことが原因です。

現場でシャドーITが発生しているかを見極めるには、データの保存場所とコミュニケーションの経路を確認してください。会社の機密データが個人のオンラインストレージに保存されていないか、チーム間の連絡に個人用チャットアプリが使われていないかを定期的に監査する必要があります。具体的にどこからがシャドーITに該当するかの判定基準や事故事例については、【中小企業】シャドーITとは?事故事例6選と対策チェックリスト5項目|情報漏洩を防ぐで詳しく解説しています。

最大の対策は、現場が抱える課題をヒアリングし、業務に必要なツールを法人プランとして公式に導入することです。たとえば、大容量ファイルのやり取りには Box や Dropbox Business などの法人向けクラウドストレージ、チームの連絡には Slack 、手軽な情報整理とナレッジ共有には Notion の法人プラン(エンタープライズ版)など、利便性とセキュリティ機能(アクセス権限管理、監査ログなど)を兼ね備えた代替ツールを会社として提供し、安全なIT環境を整備しましょう。

まとめ

シャドーITは、単なるルール違反ではなく、現場の業務効率化への強い意欲と、企業が提供するIT環境のミスマッチから生じます。本記事で解説した7つの発生原因(公式ツールの使い勝手・複雑な承認プロセス・ガバナンス欠如・リモートワークの死角・リスク認識の甘さ・サポート不足・個人向けSaaSの手軽さ)は、いずれも組織設計と運用ルールの見直しで解決できます。

これらの原因を根本から解決するための対策として、一方的な禁止ではなく、現場のニーズに寄り添った代替ツールの積極的な提供や、SaaS一元管理ツール(Josys等)、CASB、ITSMツールの導入によるガバナンスとサポート体制の強化が不可欠です。トレンドマイクロ調査が示す「許可なしアプリ利用56%」「未認可アプリへのデータアップロード66%」という現実は、もはや「個人の不注意」では片付けられません。

シャドーIT対策を運用に落とし込むときは、本記事の対策7選を参考に、自社の課題に合わせたアプローチを選択し、従業員が安全かつ効率的に業務を遂行できる環境を整備してください。