シャドーIT対策の6つのポイント|CASB・SaaS管理ツール徹底比較

シャドーIT対策を講じる上で欠かせないCASBやSaaS管理ツールの選び方を解説。自社の環境に適したツールの徹底比較から、現場の反発を招かない運用ルールの策定、具体的な判断基準のサンプルまで、IT・DX担当者向けに網羅しました。

企業におけるシャドーIT対策(シャドーit 対策)で最も重要なのは、非公認ツールの利用を一方的に禁止するのではなく、現場の業務ニーズを把握し、安全な代替手段を提供することです。現状の可視化、適切なシャドーIT対策ツールの導入、そして柔軟な運用ルールの策定というアプローチを組み合わせることで、情報漏えいリスクを低減しながら生産性を維持できます。本記事では、CASBやSaaS管理ツールの比較を含め、セキュリティと業務効率を両立させるための具体的な6つのポイントを解説します。

シャドーIT対策の第一歩は現状の可視化

シャドーITリスクを低減する最初のステップは、社内で利用されている非公認ツールの可視化と、利用実態の正確な把握です。

IPA(情報処理推進機構)が2026年1月に発表した「情報セキュリティ10大脅威 2026 [組織編]」では、「AIの利用をめぐるサイバーリスク」が初めて3位にランクインし、内部不正や標的型攻撃と並んで、シャドーITが引き起こすセキュリティ脅威として警戒されています。また、ガートナーの調査によれば、企業のIT支出の30〜40%がシャドーITによるものとも言われており、その蔓延は深刻なセキュリティリスクとコストの無駄を招きます。

従業員が会社の許可していないSaaSやクラウドサービスを無断で利用する背景には、多くの場合「業務を効率化したい」「既存のシステムでは使い勝手が悪い」という現場の切実な課題があります。そのため、発見した非公認ツールを即座に全面禁止するのではなく、なぜそのツールが必要だったのかを分析し、業務上の必然性を見極めることがシャドーIT対策の重要な判断基準となります。シャドーITが発生する根本的な要因については、シャドーITのリスクと情報漏洩事件を防ぐ対策ガイドでリスクの全体像と併せて整理しているので、自社の実態と照らし合わせて読むと対策の優先度が見えてきます。

現場の業務ニーズを把握する

現場で対策を運用する際、厳格すぎるルールや煩雑な申請フローは、かえってツールの巧妙な隠蔽を招くリスクがあります。従業員の利便性を損なわないよう、セキュリティ要件を満たす代替の公認ツールを迅速に提供したり、利用申請のプロセスを簡略化したりする柔軟な仕組みづくりが不可欠です。

特に近年は、個人のアカウントでChatGPTやGeminiといったフリーの生成AIサービスを業務に流用するケースが急増しており、機密情報の漏洩リスクが高まっています。組織として安全なAI環境を整備する際は、生成AI導入支援はいる/いらない?コンサルvs内製化の判断基準も併せて確認し、現場のニーズとセキュリティの両立を図ることが求められます。

単なる「禁止と罰則」による統制ではなく、現状の把握と代替手段の提供を軸としたガバナンス構築を進めてください。現場の業務効率化を支援する姿勢を示すことで、従業員の理解を得ながら安全なIT環境を実現できます。

シャドーIT対策ツールの選び方

シャドーIT対策を成功に導く2つ目のポイントは、従業員による非公認サービスの利用実態を正確に可視化し、自社の環境に最適なシャドーIT対策ツールを選定することです。現場の業務効率を維持しながらセキュリティリスクを低減するための具体的なアプローチを整理します。

目的に応じたツールの見極め

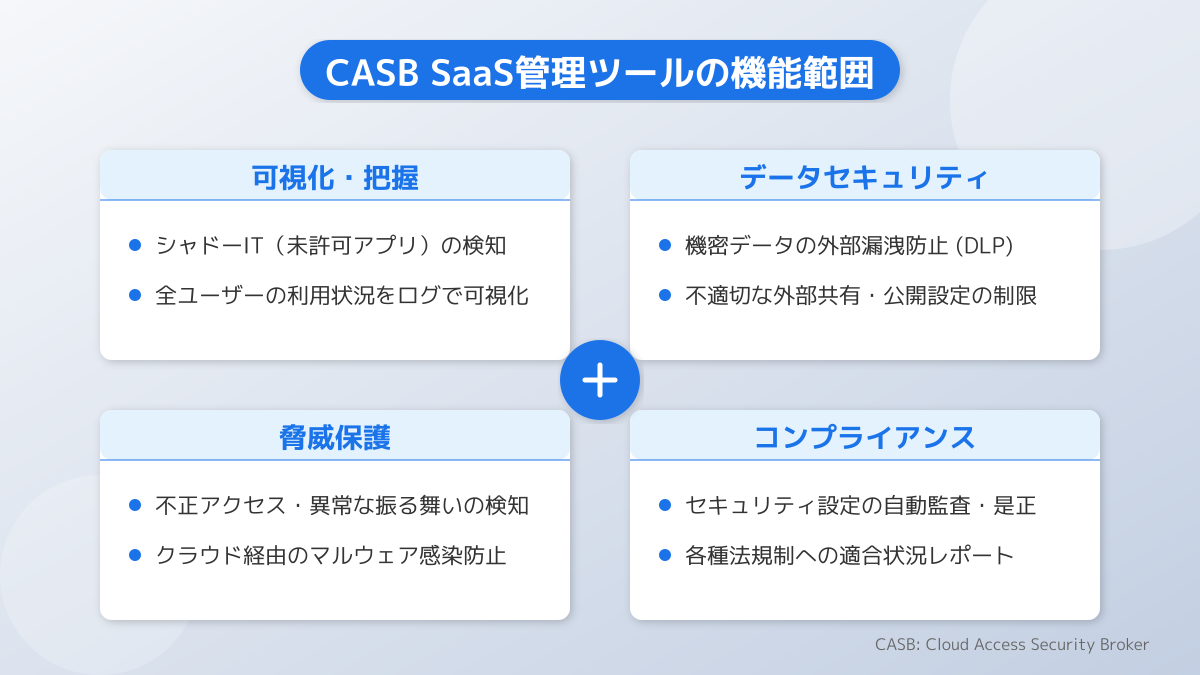

従業員がどのクラウドサービスを無断で利用しているかを把握することは、ガバナンス強化の第一歩です。ここで活躍するのが専用のツールです。特に、ネットワークトラフィックを監視して非公認サービスへのアクセスを検知・制御する「CASB(Cloud Access Security Broker)」や、各部門で契約されているアカウントを一元管理する「SaaS管理ツール」の導入が有効です。

自社の課題が「機密データの外部流出防止」にあるのか、「不要なアカウントによるコストの無駄遣い」にあるのかを見極め、目的に応じてツールを選択する必要があります。具体的に何がシャドーITに該当するか判断に迷う場合は、シャドーITとは?中小企業に潜む事故事例と対策チェックリストで評価項目と事故事例を洗い出してから、必要なツール領域を決めるとブレが少なくなります。

代替ツールの提供と機能の使い分け

シャドーIT対策として専用ツールを現場で運用する際、単に非公認サービスへのアクセスを一律で遮断するだけでは、従業員の業務効率を著しく低下させる危険性があります。現場の生産性を落とさずにシャドーIT対策を定着させるには、以下のポイントを押さえる必要があります。

- 代替ツールの迅速な提供: 現場が特定のSaaSを無断利用している場合、それには明確な業務上のニーズが存在します。アクセスを制限するだけでなく、セキュリティ基準を満たした公認の代替ツールを速やかに提供する仕組みが必要です。

- 機能範囲の理解: CASBは通信の制御やデータ漏洩防止に強みを持ちますが、SaaS管理ツールはアカウントの棚卸しや権限管理に優れています。両者のカバー範囲を理解し、補完的に活用することが重要です。

CASBとSaaS管理ツールの徹底比較

シャドーIT対策を実効性のあるものにするためには、利用状況の可視化と制御を自動化するツールの活用が不可欠です。ここでは、代表的なソリューションであるCASBとSaaS管理ツールの使い分けについて、具体的なツール名も交えて徹底比較します。

CASBとSaaS管理ツールの違いと使い分け

自社の環境や課題に対してどちらのツールが適しているかを見極めることが、ツール選定における最大の判断ポイントとなります。

CASB(Netskope、Zscaler、Microsoft Defender for Cloud Appsなど) は、企業内ネットワークとクラウドサービスの間にコントロールポイントを設け、通信経路を監視するセキュリティ特化のツールです。認可されていないSaaSへのアクセスを強制的にブロックしたり、機密データのアップロードを制限したりすることができます。Netskopeは単一のWeb管理画面でCASBに加えてSWG・ZTNA・Web DLPまで包括的に提供する点に強みがあり、Microsoft Defender for Cloud AppsはMicrosoft 365・Entra IDと深く連携できる点が特徴です。

一方の SaaS管理ツール(ジョーシス、マネーフォワード Adminaなど) は、従業員のアカウント情報や利用状況を一元管理することに主眼を置いています。各SaaSとAPIで連携することで、誰がどのサービスを使っているかを可視化し、退職者のアカウント削除漏れによるセキュリティリスクの低減や、不要なライセンスコストの削減に貢献します。ジョーシスは300以上のSaaSと連携でき、SaaS管理とITデバイス管理(MDM)を単一のプラットフォームで一元化できる点が強みで、マネーフォワード Adminaは310以上のSaaS連携と8万件超のSaaSデータベースをもとにした自動コスト管理が特徴です。

自社の目的に合わせて適切なアプローチを選択できるよう、両者の違いと具体的なサービス例を以下の比較表に整理しました。

| 比較項目 | CASB(Cloud Access Security Broker) | SaaS管理ツール |

|---|---|---|

| 主な導入目的 | 未許可SaaSの利用ブロック・通信の監視 | アカウント管理・利用状況の可視化・コスト最適化 |

| 制御の仕組み | ネットワーク経路(プロキシ等)やAPIで通信を監視・遮断 | 各SaaSのAPIと連携し、アカウント情報や権限を収集 |

| 得意な領域 | 情報漏えい対策、マルウェア感染防御、アクセス制御 | 退職者のID削除漏れ防止、重複ライセンスの削減 |

| 導入のハードル | ネットワーク構成の変更が必要な場合があり、比較的高い | API連携が主体のため、既存環境への影響が少なく導入しやすい |

| 代表的なツール例 | Netskope、Zscaler、Microsoft Defender for Cloud Apps | ジョーシス(Josys)、マネーフォワード Admina |

ツール導入時の注意点:禁止と代替のバランス

ツールを用いてシャドーIT対策を現場で運用する際は、単なる「禁止と遮断」に終始しないよう注意が必要です。

CASBなどを用いて現場が便利に使っていた非公式ツールを突然ブロックすると、業務効率が著しく低下し、従業員の不満を招きます。利用を制限する場合は、必ず代替となる公式のSaaS(例:セキュアな法人向けクラウドストレージなど)をセットで提供し、業務フローへの影響を最小限に抑えることが重要です。

情報漏えいリスクをネットワークレベルで断ち切りたい場合はCASBによる制御が適していますが、まずは現状の利用実態を正確に把握し、管理の手間やコストを最適化するところから始めたい場合は、導入ハードルの低いSaaS管理ツールからスモールスタートするのが効果的です。

現場の反発を防ぐ運用ルールの策定

効果的なシャドーIT対策における4つ目のポイントは、セキュリティ要件と現場の業務効率を両立させる運用ルールの策定です。単に未許可のSaaSを遮断するだけでは、結果的に別の抜け道を探されるリスクが高まります。

許可・禁止の基準を明確にする

シャドーIT対策を成功させるためには、現状利用されている非公認ツールを可視化し、それぞれの業務上の必要性を評価します。その上で、許可・禁止を分ける判断基準をガイドラインとして明文化します。実効性のある社内規定を作成する際は、生成AI利用ガイドラインの作り方で提供しているサンプルひな形をベースにカスタマイズすると効率的です。また、実際に中小企業でどんな事故が起きているかを把握しておくと判断基準が現実的になるため、シャドーITとは?中小企業に潜む事故事例と対策チェックリストも併せて確認してください。

【判断基準のサンプル(例)】

- 利用不可(即時ブロック): 個人向けファイル転送サービス(GigaFile便など)、未検証のフリー生成AI(機密情報入力の恐れがあるもの)

- 条件付き許可: 特定の業務部門のみ、アクセス権限を絞った上で利用を認めるSaaS(デザインツールや開発環境など)

- 推奨(公式提供): 会社が契約・管理しているセキュアなクラウドストレージ(Box、OneDriveなど)、法人契約のAIツール

データの機密性と業務の緊急性を天秤にかけ、どの基準を超えたら制限をかけるのか、明確なガイドラインを策定することが求められます。

安全な代替ツールを必ず提示する

現場で新しい運用ルールを定着させる際の最大の注意点は、特定のツールを禁止するだけでなく、必ず安全な代替手段をセットで提示することです。

「このツールは危険だから使わないでください」という通達だけでは現場の不満が蓄積し、より巧妙な隠蔽工作につながる恐れがあります。「代わりに会社が公式契約し、セキュリティ基準を満たしたこちらのSaaSを利用してください」と案内し、初期設定やデータ移行のサポートまで行うことが鉄則です。また、新たなSaaSの利用申請プロセスを簡素化し、現場が正規のルートでツールを導入しやすい環境を整えることも重要です。

従業員のリテラシー教育と周知

シャドーIT対策を成功させるための5つ目のポイントは、従業員のリテラシー向上とガイドラインの周知です。ツールを導入してシステム的に制限をかけるだけでは、業務効率を優先する現場の反発を招きます。

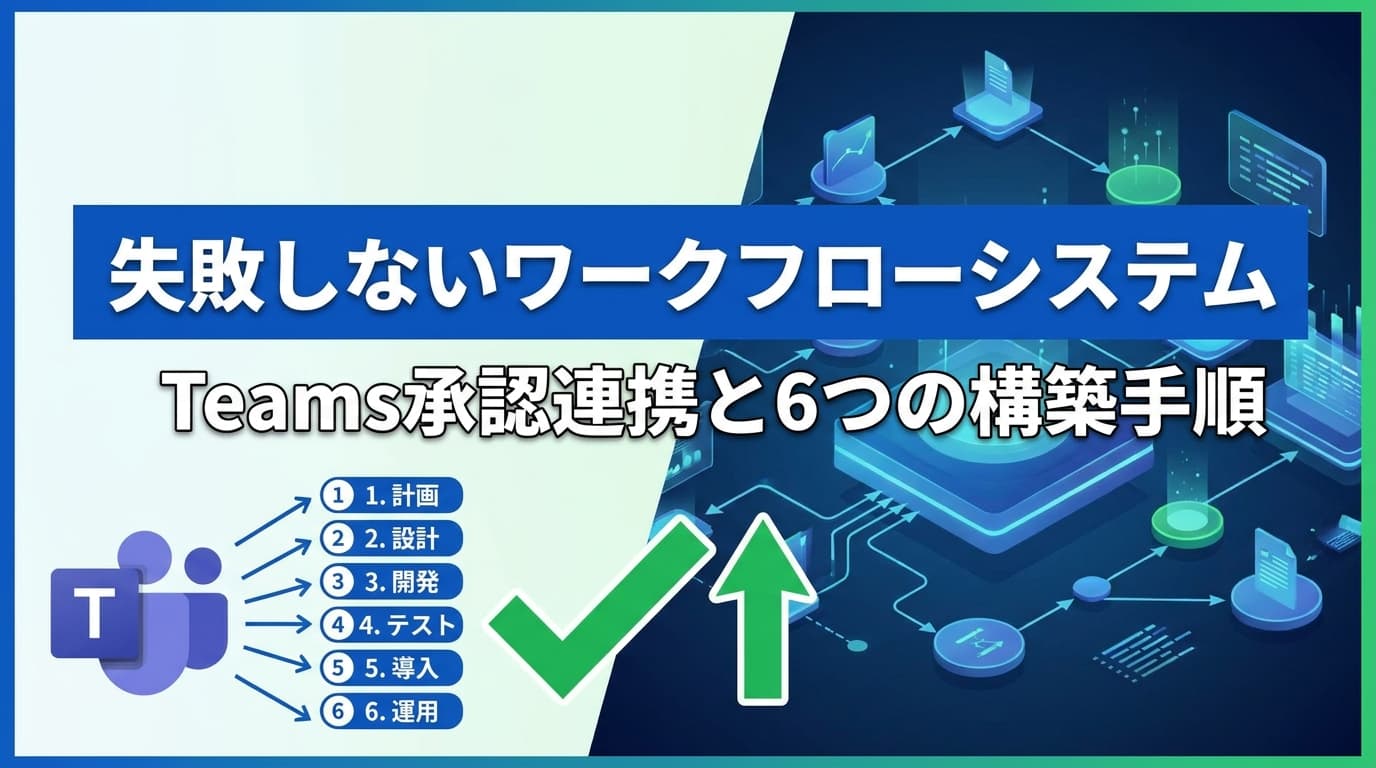

ガイドラインの周知と申請フローの構築

現場の従業員が新しいクラウドサービスやツールを利用したいと考えた際、それが許可されるかどうかの明確な判断基準が必要です。具体的には、「取り扱うデータの機密性」や「利用ツールのセキュリティ認証の有無」を基準に、利用可否を迅速に判定できる申請フローを構築します。これにより、現場の業務スピードを落とさずに安全性を担保できます。

過度な制限を避け、理解を促す

現場でシャドーIT対策を運用する際の最大の注意点は、ルールを厳格にしすぎないことです。過度な制限は生産性の低下に直結し、結果として隠れてツールを利用する動機を与えてしまいます。定期的な勉強会を通じて「なぜ未許可のツールが危険なのか」という情報漏えいやマルウェア感染のセキュリティリスクを論理的に説明し、従業員自身のITリテラシーを高めることが重要です。

継続的なモニタリングと改善

定期的な利用状況の見直し

シャドーIT対策は、一度CASBなどの管理ツールを導入して完了するものではありません。クラウドサービスは日々新しいものが誕生しており、現場の従業員が利用するツールも常に変化しています。そのため、定期的なルールの見直しと継続的なモニタリングをセットで組み込むことが重要です。

柔軟な対応と代替案の提示

新たな未許可SaaSの利用を検知した際は、「業務効率化への貢献度」と「セキュリティリスクの許容度」のバランスを評価します。検知したサービスを一方的に禁止するアプローチは避けてください。

実効性のあるシャドーIT対策を進めるためには、なぜそのツールが必要なのか現場のニーズをヒアリングし、代替となる公認ツールを提示するか、あるいは安全に利用できるガイドラインを個別に設ける柔軟性が求められます。定期的に社内の利用状況を可視化し、業務の実態に合わせて許可リストをアップデートしていくサイクルを構築してください。

シャドーIT対策に関するよくある質問

シャドーIT対策ツールにはどのような種類がありますか?

主に通信を監視・ブロックする「CASB(Cloud Access Security Broker)」や、社内のアカウントを一元管理して利用状況を可視化する「SaaS管理ツール」、デバイスを管理する「MDM」などがあります。自社の課題が情報漏えい防止か、アカウント管理の効率化かによって適切なツールが異なります。

なぜ従業員はシャドーITをしてしまうのですか?

多くの場合、悪意があるわけではなく「業務を効率化したい」「指定された公式ツールが使いにくい」といった理由からです。そのため、ただ禁止するだけでなく、現場のニーズを満たす使いやすい公式ツールを提供することが根本的な解決につながります。

CASBとSaaS管理ツールはどちらから導入すべきですか?

情報漏えいをネットワーク経路で確実に止めたい場合はCASB、退職者のアカウント削除漏れや重複ライセンスを早急に解消したい場合はSaaS管理ツールが向いています。導入ハードルが低いSaaS管理ツールから始め、リスクの大きい部門に絞ってCASBを順次拡張するスモールスタートが現実的です。

まとめ

実効性のあるシャドーIT対策を組織に定着させるには、単に非公認ツールの利用を禁止するだけでなく、現状把握、適切な対策ツールの導入、明確な運用ルールの策定、そして従業員への継続的な教育が不可欠です。本記事で解説した6つのポイントは、セキュリティリスクを低減しつつ、現場の業務効率を損なわない持続可能なITガバナンスを確立するための実践的なアプローチを示しました。

具体的には、CASB(Netskope・Zscaler・Microsoft Defender for Cloud Apps)やSaaS管理ツール(ジョーシス・マネーフォワード Admina)による可視化と制御、セキュリティと利便性を両立させるガイドラインの策定、そして従業員のリテラシー向上と継続的なモニタリングが重要です。これらの複合的な対策を通じて、企業は情報漏えいリスクから身を守り、安全で生産性の高いデジタルワークプレイスを実現できるでしょう。