【中小企業】シャドーITとは?事故事例6選と対策チェックリスト5項目|情報漏洩を防ぐ

シャドーITとは何か?中小企業約47%が経験する許可外ツールの業務利用について、患者270名漏洩・サムスン3件など実在事例6選と、明日から使える対策チェックリスト5項目・社内ガイドライン雛形を情シス担当者向けに整理しました。

「現場が個人のクラウドや無料ツールを業務に使っているのではないか」と不安なら、それは正しい嗅覚です。シャドーITとは、IT部門が把握していないツール・サービス・端末を従業員が業務で無断利用する状態を指します。中小企業の約47%が「会社が許可していないツールを業務で使ったことがある」と回答しており(株式会社kubell 2026年調査)、対策未実施の企業は依然として6割超とされています。本記事では、シャドーITの定義から実際に発生した6つの事故事例、明日から使える対策チェックリスト5項目、社内ガイドラインのサンプル文面までを、中小企業の情報システム担当者が単独でも進められる粒度で整理します。

シャドーITとは|定義・BYODとの違い・対象範囲

シャドーITとは、企業のIT部門が把握・管理していないIT機器、クラウドサービス、SaaS、生成AI、メッセージアプリなどを、従業員が業務目的で無断利用する状態の総称です。総務省や経済産業省のセキュリティガイドラインでも、内部要因による情報漏洩リスクの主要因として警鐘が鳴らされています。

シャドーITに該当する主な対象

- デバイス: 個人スマートフォン、私物PC、私物USBメモリ、家庭用Wi-Fiルータ

- クラウド・SaaS: 個人契約のオンラインストレージ、無料ファイル転送サービス、無料の名刺管理アプリ

- コミュニケーション: 個人LINE、無料のチャットアプリ、フリーメール

- 生成AI: 個人アカウントでログインしたパブリックな生成AI(ChatGPT、Geminiなど)

- 開発・業務: 無料のソースコード共有、未承認のプロジェクト管理ツール、無料VPN

BYOD(Bring Your Own Device)との違い

BYODは「会社が許可・管理した上で」個人端末を業務利用する正規の運用形態です。MDM(モバイル端末管理)でアクセス権を制御し、紛失時に遠隔ロックできる体制が前提になります。一方シャドーITは会社の管理下にないため、利用実態が見えず、紛失や退職時の情報持ち出しを防ぐ手段がありません。

シャドーAIとの関係

近年は特に、生成AIへの機密情報入力という新型のシャドーITが「シャドーAI」と呼ばれ、独立した課題として扱われるようになりました。社内ルールが追いついていない領域なので、ガイドライン策定とセットで対処する必要があります。シャドーAIに特化した対策はシャドーAIとは?法人で起きる情報漏洩リスクと対策5ステップで詳述しています。

シャドーITが引き起こすリスクと最新動向

シャドーITを放置することで、情報漏洩・コンプライアンス違反・マルウェア感染・退職時の情報持ち出しが連鎖的に発生します。Assuredが2024年に大手企業の情シスに対して行った調査では、65.6%の企業がシャドーIT対策を実施していないと回答しており、対策実施企業のうち約9割が「現場との合意形成」に課題を感じていました。

中小企業で特に深刻な3つのリスク

- 情報漏洩: 個人クラウドの設定ミスやアカウント乗っ取りで顧客リスト・契約書が外部に流出する。賠償と取引停止に直結する

- 法的責任: 個人情報保護法第23条で求められる安全管理措置の不備とみなされ、行政指導・公表・課徴金制度(2026年改正で導入検討中)の対象になりうる

- マルウェア感染の入口化: 無料VPNや海賊版ソフトをきっかけに社内ネットワークが侵害される。ランサムウェアによる事業停止リスクも増大

2026年に新しく顕在化した「シャドーAI」リスク

2023年3月、サムスン電子では社内利用解禁から3週間でChatGPTへの機密データ入力が3件発生しました。半導体ソースコード、欠陥プログラム情報、会議音声がそれぞれ無許可で送信され、最終的に同社はChatGPTの全面禁止と独自AIの導入に切り替えました(出典: PC Watch 2023年4月)。個人プランの生成AIはデフォルトでデータを学習や内部レビューに利用できる設定になっているため、機密データ入力は復旧不能のリスクとなります。

ガバナンス策定の進め方は【2026年版】生成AI利用ガイドラインの作り方|企業向けサンプルひな形と7つの対策を参考にしてください。

中小企業に潜むシャドーITの事故事例6選

シャドーITは大企業だけの問題ではありません。むしろ専任の情シスがいない中小企業の方が、ルール整備の遅れから事故が起きやすい構造です。ここでは実在する事例と、業種別に発生しやすいパターンを6つ紹介します。

事例1:個人クラウドのフィッシング被害で患者270名の情報漏洩(医療機関・2021年)

ある大学病院では、医師が個人で利用していたクラウドストレージに患者情報を保管していました。フィッシングメールでID・パスワードを盗まれた結果、約270名分の氏名・診療内容が外部に流出。会社が把握していないストレージは監査もパスワード強度の管理も及ばず、全員の被害を防げませんでした。

事例2:無料チャットツールの誤送信で開発機密が社外流出(ITベンチャー)

プロジェクトチームが連絡効率を理由に無料のメッセージアプリを業務利用していたところ、担当者が私的な友人に開発中の新製品の仕様書を誤送信。クライアントとの守秘義務違反となり、損害賠償請求と契約解除に発展しました。

事例3:サムスン電子のChatGPT機密漏洩3件(製造業・2023年)

韓国サムスン電子では、ChatGPT解禁から3週間で半導体DBのソースコード、欠陥情報、会議音声を含む3件の機密入力が発生。同社はプロンプトを1,024バイトに制限する緊急措置を取ったあと、社内利用を全面禁止にしました(出典: PC Watch 2023年4月)。

事例4:個人クラウドストレージへの顧客リスト保存(製造業)

営業担当が外出先からの参照を理由に、個人の無料クラウドストレージへ顧客リストを保管していました。パスワード使い回しで他サービスから流出した認証情報を起点にアカウントが乗っ取られ、数千件の顧客情報が露出。退職時にデータが個人アカウントに残り続けた点も二次被害を拡大させました。

事例5:未承認の生成AIへ会議音声を入力(コンサルティング業)

若手社員が議事録作成の時間を圧縮するため、パブリックな生成AIに顧客との会議音声をそのまま入力。顧客の未公開情報がAI事業者の処理基盤に送信されるコンプライアンス違反として発覚し、契約上の機密保持義務違反に問われました。

事例6:無料VPN経由の社内ネットワーク侵入(小規模事業者)

リモートワーク開始時に従業員が個人で無料VPNを契約し社内システムに接続していたところ、運営元が不明なVPNサービスを通じて通信内容を盗聴され、社内ネットワークへの不正アクセスを許してしまったケース。VPNは社内貸与・経費精算済みのものに限定するルール整備が必須であると分かります。

業種・部門別のシャドーITユースケースと法務インパクト

シャドーITの発生パターンは業種と部門の業務特性に強く影響されます。情シスが対策の優先順位を決めるとき、自社のどの部門がどのリスクを抱えやすいかを最初に把握しましょう。

| 部門 | 発生しやすいシャドーIT | 主なリスク |

|---|---|---|

| 営業 | 個人クラウドへの顧客リスト保存、私物スマホでの名刺管理アプリ | 退職時のデータ持ち出し、個人情報保護法違反 |

| 開発・エンジニア | 無料のソースコード共有サービス、未承認のプロジェクト管理ツール | 知的財産漏洩、クライアント機密の流出 |

| 管理部門 | 個人のフリーメールでの請求書PDF送受信、個人LINEでの稟議連絡 | なりすまし詐欺、社内意思決定の追跡不能 |

| コンサル・士業 | 公開生成AIへの議事録貼り付け、個人クラウドでの提案書共有 | 守秘義務違反、契約解除と損害賠償 |

| 製造・現場 | 私物USBメモリでの図面持ち運び、私的タブレットでの工程管理 | マルウェア感染、生産ライン停止 |

法務・コンプライアンスから見た重大さ

個人情報保護法第23条では、個人情報取扱事業者に「安全管理措置」の義務が課されています。シャドーITによる漏洩は、この義務に対する組織的・人的・物理的・技術的措置の不備とみなされ得ます。インシデント発生時の影響は罰金・行政指導にとどまらず、PRダメージや取引先からの監査強化要請、さらには損害賠償訴訟へと連鎖していきます。

シャドーIT対策の3ステップとガイドラインのサンプル

「禁止すれば終わり」ではシャドーITは無くなりません。現場が非公式ツールを使う背景にある業務課題を解消し、安全な代替手段を提供することが本質です。以下の3ステップで進めましょう。

ステップ1:実態把握(棚卸し)

まずアンケートと簡易ヒアリングで「いま使われているツール」を可視化します。匿名アンケートで心理的安全性を担保するのがコツです。並行して、ネットワーク監視ツールやSaaS可視化ツール(CASB系)でトラフィックを観測すると、自己申告だけでは捕捉できないツールも検出できます。

ステップ2:代替ツールの提供

従業員がそのツールを選んだ理由(速さ・UIの使いやすさ・モバイル対応など)を分析し、同等の機能を備えた公式ツールを導入・契約します。**「禁止」より先に「代替」**が原則です。代替が無いまま禁止だけ通達しても、現場はより目立たない形で別のツールに移るだけになります。

ステップ3:ルールの策定と継続教育

許可ツール・禁止行為・申請フローを定めた利用ガイドラインを文書化し、年1〜2回は研修と理解度テストで定着を測定します。新入社員のオンボーディングや退職者のオフボーディングに必ずシャドーITチェックを組み込むことで、自然減を実現できます。

社内ガイドラインの文面サンプル(そのまま流用可)

第〇条(未承認ツールの利用禁止)

- 従業員は、会社の許可なく個人のスマートフォン、PC、クラウドストレージ、生成AIサービス等のITツールを業務目的で利用してはならない。

- 業務効率化等の目的で新たなツールの導入を希望する場合は、情報システム部門へ利用申請を行い、セキュリティ審査を通過した上で利用すること。

- パブリックな生成AIサービスに対し、顧客情報・社外秘データ・個人情報を入力してはならない。利用が必要な場合は、会社が契約した法人向け生成AIプランを使用すること。

- 退職または部署異動の際は、業務利用したすべてのツール・アカウント・データの引き渡しと削除を完了すること。

詳細なガイドラインの作り方とサンプル文面の全体像は【2026年版】生成AI利用ガイドラインの作り方|企業向けサンプルひな形と7つの対策を参照してください。

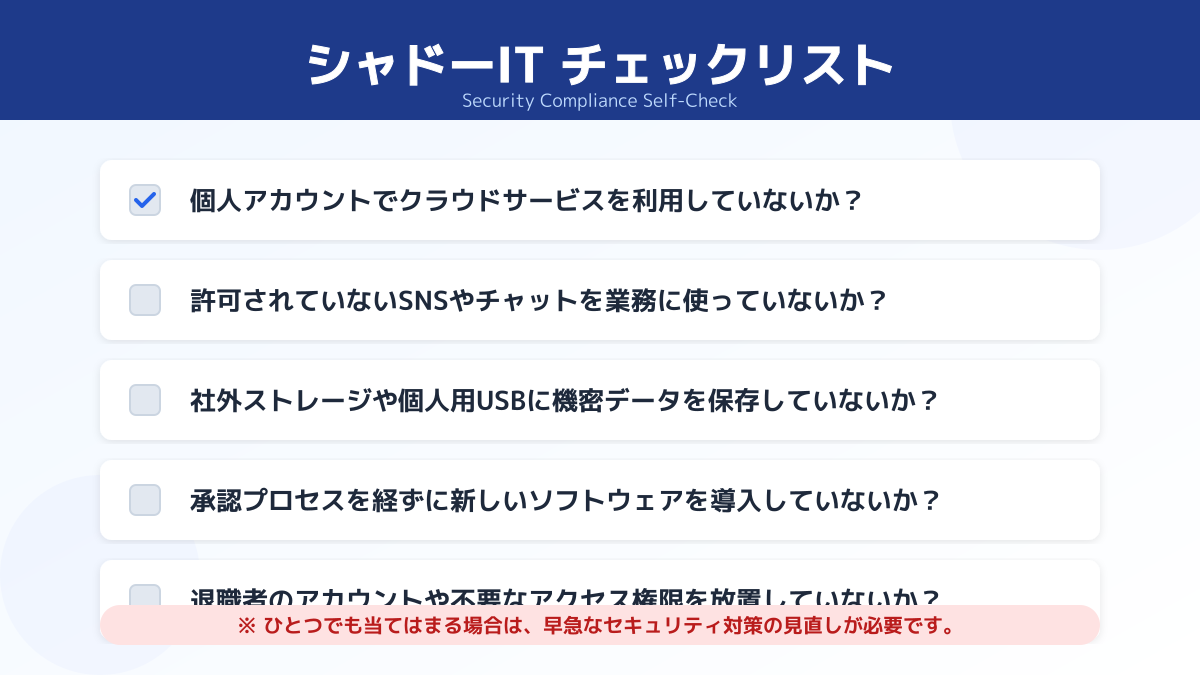

明日から使える対策チェックリスト5項目

現場のリーダーや情シス担当者は、以下の5項目を四半期ごとに棚卸しすることをおすすめします。すべて「Yes」で答えられる状態を維持できれば、主要なリスクの大半をカバーできます。

| # | チェック項目 | 確認内容 |

|---|---|---|

| 1 | ツールの把握 | 全社で使われているSaaS・アプリの一覧を更新しているか。会社契約・個人契約の双方を含むか |

| 2 | データの保存先 | 顧客情報・契約書・ソースコードを個人クラウド・私物USB・私物PCに保存していないか |

| 3 | 生成AIの利用 | 公開生成AIに会議音声・顧客データ・社外秘資料を入力していないか。法人プランへの誘導は十分か |

| 4 | アカウント管理 | 退職者・異動者のアカウントが非公式ツール上に残っていないか。オフボーディング手順に組み込まれているか |

| 5 | 代替手段の有無 | 「公式ツールが使いにくい」という現場の声を吸い上げる窓口があるか。代替提案ができる体制か |

セキュリティと現場効率の両立については【2026年版】AIガバナンスとは?生成AI導入の失敗を防ぐ企業向けガイドラインと6つの手順で具体的な構築手順を整理しています。

よくある質問(FAQ)

Q1. シャドーITとBYODは同じものですか?

A. 違います。BYODは会社が許可・管理した上で私物端末を業務利用する正規の運用、シャドーITは管理外で行われる無断利用です。対策の出発点は「BYODとして合法化するか、完全に禁止するか」を社内で明確に区分することです。

Q2. 中小企業でもシャドーIT対策は必要ですか?

A. 必要です。kubell社の2026年調査では中小企業の約47%が許可外ツールの業務利用経験があり、IPAの2024年度中小企業実態調査でも内部要因による情報漏洩リスクが指摘されています。専任情シスがいない場合こそ、軽量なチェックリストと年次研修から始めるべきです。

Q3. 個人のChatGPTを業務で使うのはシャドーITですか?

A. 会社が利用ルールを定めていない、もしくは法人プランを契約していない状態で個人アカウントから業務データを入力していれば、典型的なシャドーAI(シャドーITの一種)に該当します。法人プランへの切り替えと社内ガイドラインの策定が必須です。

Q4. シャドーITが発覚した場合、まず何をすべきですか?

A. 1)どのデータが、どのサービスに、いつから保存されたかの調査、2)当該アカウントの権限剥奪とログ保全、3)影響範囲の特定と関係者・取引先への報告判断、4)再発防止策の社内通達、の4ステップが基本です。個人情報が含まれる場合は個人情報保護委員会への報告義務(要件次第)も検討しましょう。

Q5. シャドーIT対策ツールには何がありますか?

A. SaaS可視化(CASB)、エンドポイント管理(MDM/EDR)、SaaS管理プラットフォーム、ID管理(IDaaS)の4カテゴリーが代表的です。中小企業ではまず無料で実施できるアンケート棚卸しから始め、規模拡大に合わせてツール導入を検討しましょう。

まとめ

シャドーITとは、IT部門が把握できないツール・サービス・端末の業務利用を指し、情報漏洩・法令違反・マルウェア感染という3つの深刻なリスクの温床となります。中小企業でも約47%が許可外ツールを利用しており、決して大企業特有の問題ではありません。

本記事で押さえるべき要点は以下の4点です。

- 定義の明確化: シャドーITとBYODの違い、シャドーAIの位置付けを社内で共有する

- 6事例からの教訓: 大学病院・サムスン電子など実在事例から「具体的に何が起きたか」を学ぶ

- 対策3ステップ: 実態把握→代替ツール提供→ルール策定の順で進める。禁止だけでは効果がない

- チェックリスト5項目の四半期運用: ツール・データ・AI・アカウント・代替手段の5観点で定期点検する

頭ごなしの禁止は現場の反発を招き、より見えづらいシャドーITを誘発します。中小企業の情シスや経営者がやるべきは、現場の声を聞きながら安全な代替を整備し、ガイドラインと教育で再発防止を回す継続運用です。本記事のチェックリストとガイドラインサンプルを起点に、自社のシャドーIT棚卸しを今日から始めてください。