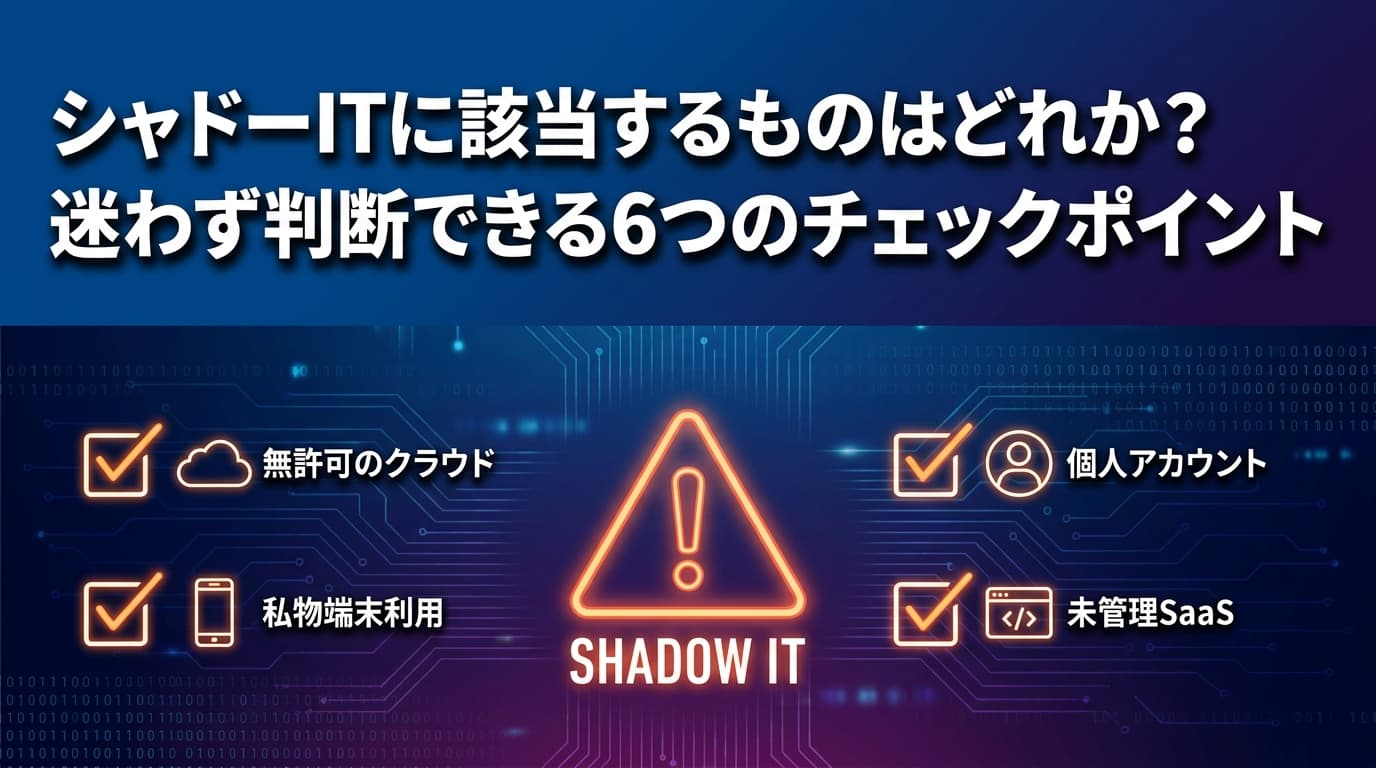

シャドーITに該当するものはどれか?迷わず判断できる6つのチェックポイント

「どこからがシャドーITに該当するのか?」という現場の疑問を6軸のチェックポイントで解決。私物USB・LINE・業務委託先の無断クラウド共有・無料生成AIなど具体例とBYODとの違いを示し、自社の利用ツールを迷わず評価できる判定基準を提示します。

企業内で従業員が独自に利用するITツールやサービス、いわゆるシャドーITは、情報漏洩やセキュリティリスクの温床となり、多くの企業で課題となっています。特に、クラウドサービスや生成AIツールの普及により、現場の判断基準が曖昧になりがちです。

結論から言うと、シャドーITに該当するのは「①会社管理の端末・ネットワーク、②法人契約サービス、③会社管理アカウント、④機密データの取扱範囲、⑤ログ監査の可否、⑥利用規約の適合」という6軸のうち、1つでも欠けるツール・デバイス・サービスです。本記事では、自社で利用しているツールが該当するかを迷わず判断できる6つのチェックポイントと、実践的な評価シート、よくある具体例(私物USB・LINEの業務利用・無料生成AI・業務委託先の無断クラウド共有など)まで網羅的に解説します。

シャドーITとは?BYODとの違いと現場で無断利用される具体例

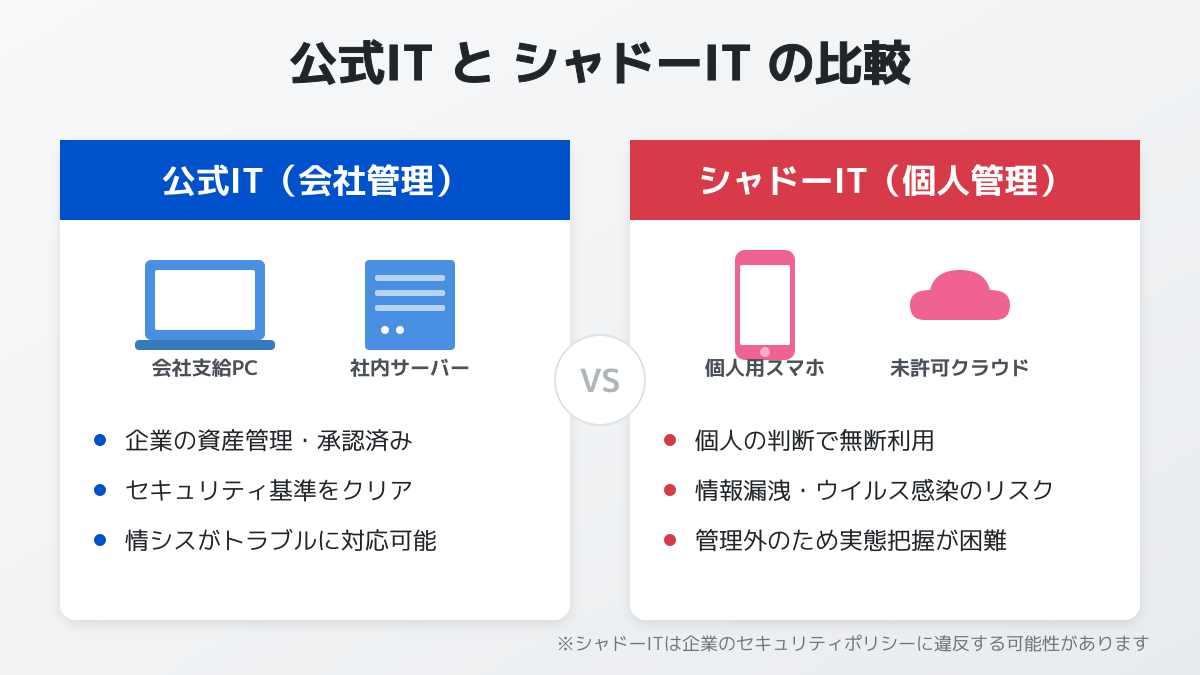

シャドーITをわかりやすく言い換えると、「会社に無断で使っている便利な私物や外部ツール」のことです。従業員が「業務を早く終わらせたい」「より便利なツールを使いたい」という業務効率化の目的で、悪意なく利用してしまうケースがほとんどです。

BYODとの違いは「会社が把握・管理しているか」の一点です。BYODは企業が正式に許可・MDMで管理した上で従業員の私物デバイスを業務利用する仕組みなのに対し、シャドーITは企業が把握していない状態で個人デバイスや外部サービスが業務利用されることを指します。許可なく業務に使えば、たとえ個人が善意で生産性を上げようとした行動でも、それはシャドーITに該当します。

現場で発生しやすいシャドーITの例としては、以下のようなケースが挙げられます。

- 個人向けチャットツール(LINE・個人Slack)の業務利用: 顧客との連絡や社内の業務連絡を、会社が承認したコミュニケーションツールではなく、個人のLINEアカウントや個人契約のSlackワークスペースで行ってしまうケース。

- 私物USBメモリ・外付けHDDによるデータ持ち出し: 在宅勤務時に作業ファイルを私物USBへコピーする、業務データを個人のクラウドストレージへバックアップするなど、物理・論理を問わず会社の管理下にない記憶領域へデータが移る状態。

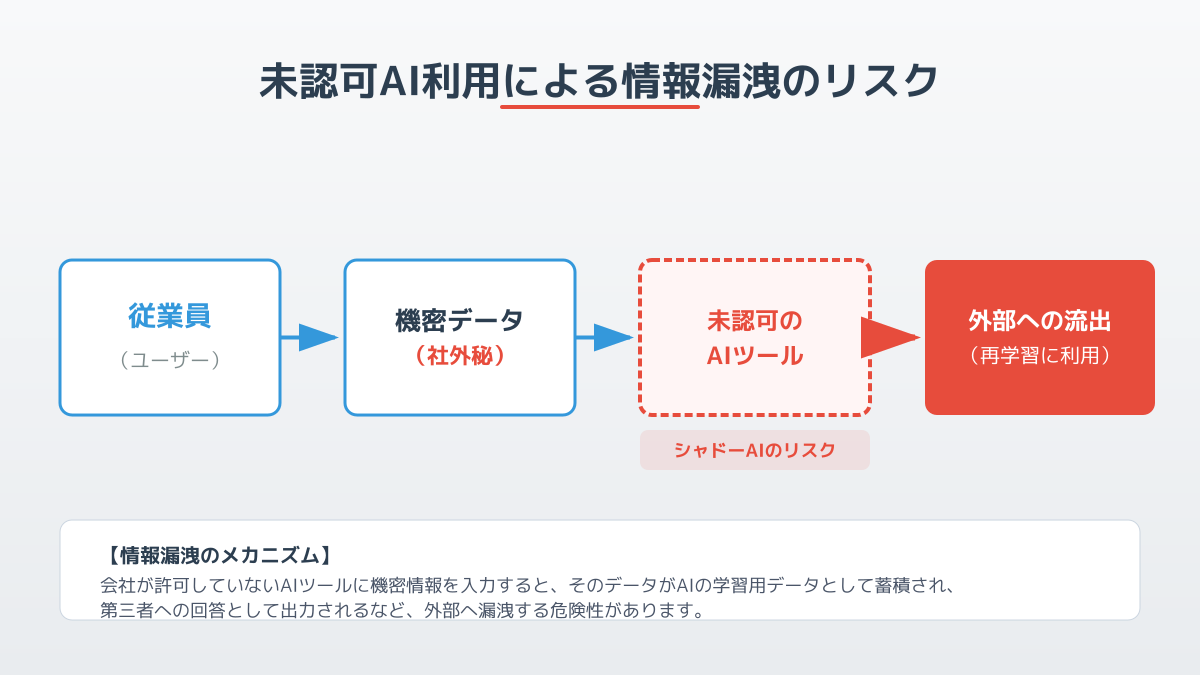

- 未承認の生成AIへの機密データ入力: 会社が契約していない無料の生成AIに、社外秘の会議議事録・開発中のソースコード・顧客リストを入力し、要約やデバッグを行わせる。入力データがLLMの学習に再利用される無料プランの場合、機密情報の漏洩に直結します。

- 業務委託先・フリーランスによる無断クラウド共有: 業務委託先のスタッフが、自社が承認していない個人のGoogle DriveやDropboxへ納品物や共有資料をアップロードするケース。委託先の管理が及ばないシャドーITは、契約上の情報管理責任の所在を曖昧にします。

- 私物スマートフォンでの業務メール確認・無料ファイル転送サービスの利用: 大容量ファイルを顧客に送る際、会社指定のセキュアなストレージではなく、個人の判断で無料のファイル転送サービスを利用する。

シャドーITの全体像と発生する組織的な背景については、シャドーITはなぜ起きる?7つの発生原因と対策|情報漏洩を防ぐ組織ガバナンス も合わせて参照してください。

シャドーITに該当するものはどれか?迷わず判断できる6つのチェックポイント

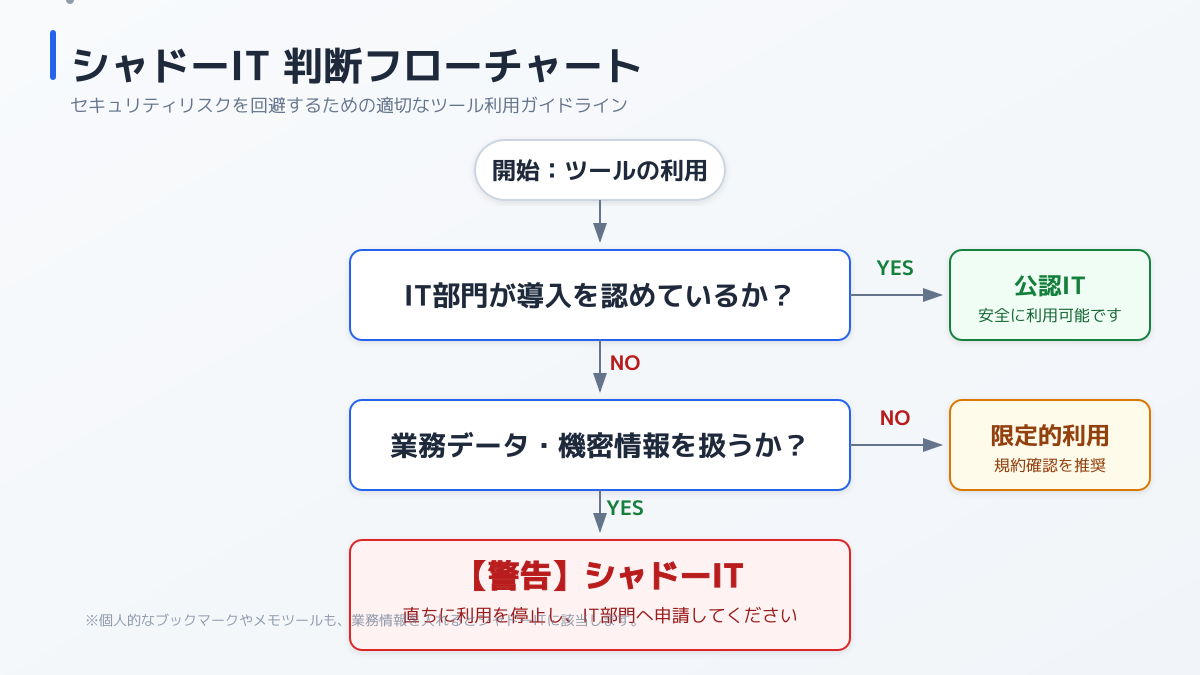

現場で使われているツールのうち、シャドーITに該当するものはどれか。判断に迷った際は、以下の6つのチェックポイントを確認してください。1つでも「いいえ」が該当する場合、シャドーITとしてセキュリティリスクを抱えている可能性が高いです。

1. 会社が許可した端末・ネットワークを使用しているか

最も基本となる判断ポイントは、そのツールやデバイスがIT部門の管理・監視下にあるかどうかです。会社が貸与していない個人のスマートフォンやPCを業務利用(無許可のBYOD)している場合や、セキュリティ保護されていない公衆Wi-Fiを経由して社内システムにアクセスしている場合、また私物USBメモリで業務データを持ち運ぶ場合は、いずれもシャドーITに該当します。

2. 会社が法人契約したサービスか(無料ツールではないか)

情報システム部門の許可を得ずに利用されている外部サービスは、すべてシャドーITとみなされます。特に注意が必要なのは、ブラウザ上で簡単に利用できるファイル共有サービス(無料のオンラインストレージなど)、タスク管理ツール、無料の生成AIです。これらは個人で簡単に使い始められるため、無意識のうちに業務データを外部に送信してしまうリスクがあります。

3. 会社が管理権限を持つアカウントで登録しているか

アカウントの管理主体が誰にあるかも重要な基準です。企業向けプランで契約し、情報システム部門がアカウントの発行・停止を管理できる状態(公式IT)か、従業員が個人のメールアドレスで登録し、退職後も会社側でアカウントを停止できない状態(シャドーIT)かを確認します。個人で作成したLINEグループや個人のSlackワークスペースでの業務連絡、フリーメール(Gmail・Yahoo!メール)による顧客対応もこれに該当します。

4. 業務データや機密情報を入力・保存しているか

ツールの用途も評価の対象です。公開情報のリサーチのみに使用している場合と異なり、顧客情報、社外秘の会議議事録、ソースコードなどの機密データを未承認ツールに入力・保存している場合は、重大な情報漏洩インシデントに直結する危険なシャドーITとみなされます。業務委託先が独自判断で個人クラウドへ共有資料をアップロードするケースも、自社の管理が及ばないため同等のリスクです。

5. 情報システム部門が利用状況やログを監視できるか

利用しているツールのアクセスログや操作履歴を、情報システム部門が把握・監査できるかどうかもチェックポイントです。誰がいつ、どのデータをダウンロードしたかを会社側で追跡できない状態で業務データを取り扱うことは、セキュリティインシデント発生時の原因究明を困難にします。CASBやSaaS管理ツールでの可視化が及ばない範囲は要注意です。

6. サービス規約(データの二次利用等)が自社の基準を満たすか

入力したデータがAIの学習モデルに再利用される無料のLLMサービスなどは、機密情報の漏洩に直結するため注意が必要です。利用するSaaSやAIツールの利用規約(オプトアウト設定の有無、データ保護契約の締結可否、データ保管リージョン)が、自社のセキュリティ基準をクリアしているかを確認する必要があります。

実際にシャドーITで起きた情報漏洩事例や、企業に与えるリスクの全体像については、シャドーITのリスクと情報漏洩事件を防ぐ対策ガイド と 【中小企業】シャドーITとは?事故事例6選と対策チェックリスト5項目 で具体的に解説しています。

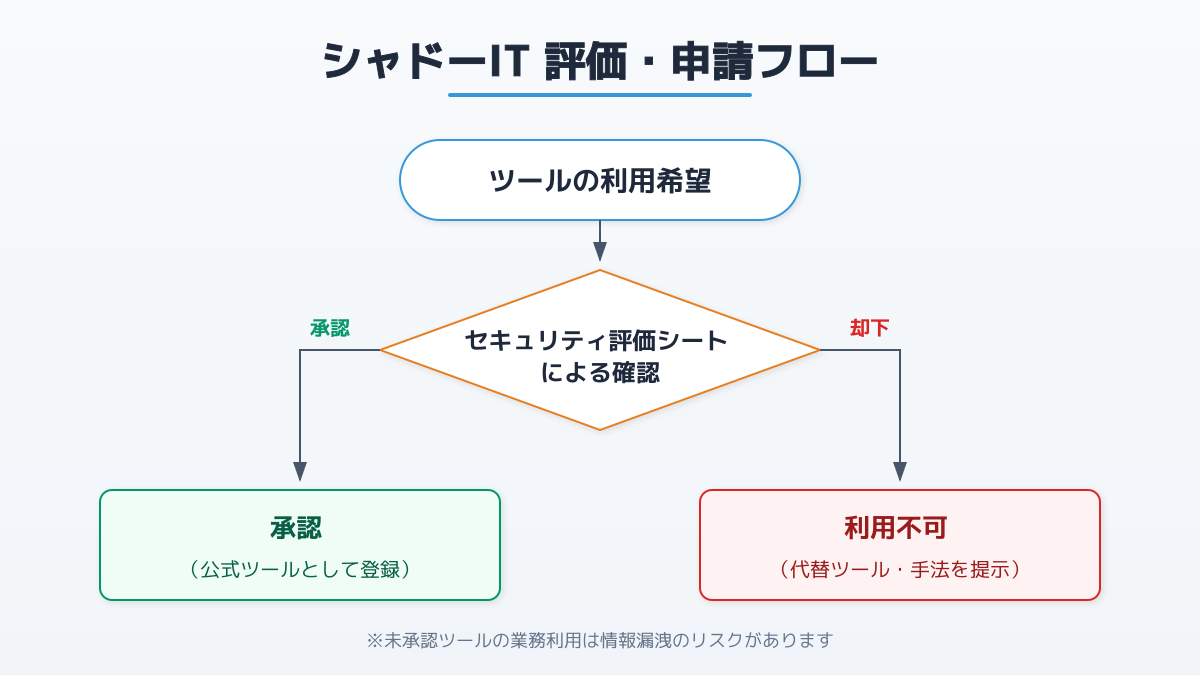

現場で使える!シャドーIT リスク評価シート(サンプル)

現場の従業員が日々の業務の中で「シャドーITに該当するものはどれか」と迷うことなく判断できるよう、明確な評価シートを導入することが有効です。

以下の表は、ツールの利用申請時や定期棚卸しにおいて活用できる、シャドーIT評価シートの項目例です。

| 評価項目 | 確認内容 | リスク判定の目安 |

|---|---|---|

| 利用端末 | 会社が貸与・管理していない私用端末・私物USBを利用しているか | 中〜高(MDM等の管理下にあるか、BYODの規定を満たしているか確認) |

| アカウント管理 | 会社のアドレスではなく、個人のメールアドレスで登録しているか | 高(退職後のアクセス権限削除が困難であり、情報漏洩の温床となる) |

| データの取扱範囲 | 機密情報や個人情報、顧客データを入力・保存しているか | 高(機密情報を含む場合は原則禁止、または厳格な利用申請が必要) |

| データの二次利用 | 無料の生成AIなどで、入力データがAIの学習等に利用される規約か | 高(情報漏洩に直結するためオプトアウト設定が必要) |

| 委託先での利用 | 業務委託先・フリーランスが自社の承認したクラウド以外で資料共有しているか | 中〜高(自社の管理が及ばず、契約上の情報管理責任が曖昧化する) |

| 監査可能性 | 情報システム部門がアクセスログや利用状況を監視できるか | 中(インシデント発生時の追跡が困難になるため要注意) |

この評価シートを活用することで、ツールの導入目的とそれに伴うリスクを定量的に把握できます。

シャドーITを防ぐための適切な対策と代替ツールの提供

シャドーIT対策は、単に従業員を監視し「未許可ツールの使用は一切禁止」と制限することではありません。頭ごなしの禁止は生産性の低下を招き、かえって巧妙な隠ぺいを助長する恐れがあります。

現場のニーズを汲み取り、代替となる安全なツールを迅速に提供することが重要です。たとえば、「既存のシステムでは議事録の作成に時間がかかりすぎる」という課題があるなら、入力データが学習に利用されないセキュアな法人向けAIエージェントを公式ツールとして導入するなど、ガバナンスと生産性を両立できる環境を構築してください。

CASBやSaaS管理ツールを活用した検知・統制の具体的な選び方については、シャドーIT対策の6つのポイント|CASB・SaaS管理ツール徹底比較 を参照してください。また、近年急増しているシャドーAI(無断利用される生成AI)への対策は シャドーAIとは?法人で起きる情報漏洩リスクと対策5ステップ に整理しています。

具体的な生成AIの導入や費用イメージについては、【2026年版】生成AI導入費用の相場と内訳|最大450万円の補助金と失敗しないステップ を参考に計画を立てると良いでしょう。安全なリサーチツールの活用については 【2026年版】Gensparkの使い方|スーパーエージェントとアプリでリサーチ時間を半減させる3ステップ も役立ちます。

まとめ

シャドーITは、業務効率化の裏側で潜む重大なセキュリティリスクであり、その判断基準を明確にすることが企業にとって不可欠です。本記事では、社内で利用しているツールのうち、シャドーITに該当するものはどれかを迷わず評価するための6つのチェックポイントと、評価シートの活用方法を解説しました。

シャドーIT対策の要点

- 会社管理の有無: 未許可の端末・ネットワーク・私物USB・無料サービスの利用は避ける。

- アカウントとデータの統制: 個人アカウント(フリーメール・LINE・個人Slack)での業務連絡や機密データの取扱状況を確認する。

- 委託先まで含めた管理: 業務委託先が自社承認のクラウド以外で共有していないか定期的に棚卸しする。

- ログ監査と規約の確認: アクセスログの監視可否と、生成AIの学習利用などサービス規約をチェックする。

- 代替手段の提供: 単なる禁止ではなく、現場の課題を解決する安全な公式ツールを導入する。

これらのポイントを踏まえ、定期的な棚卸しと従業員への周知を徹底することで、セキュリティリスクを低減しつつ、現場の生産性を高めるITガバナンスを実現しましょう。